28 KiB

KN05 Inhaltsverzeichnis

[TOC]

Challenges

A) Lab: VPC erstellen und einen Web Server darin deployen

Ausgangslage:

🔖 Für dieses Lab verwenden Sie in der AWS Academy den Kurs Cloud Foundation.

Die ersten vier Module dürfen Sie freiwillig durcharbeiten. Sie beinhalten Themen, die hilfreich für das Konzeptverständnis von AWS sind.

...und übrigens: auch sehr geeignet für die Vorbereitung zur AWS Cloud Practitioner Zertifizierung.

⚠️ Hinweis:

Ab Challenge B: Falls Sie die Details auf den Bildern unten sehen wollen, können sie auf den jeweiligen Screenshot (oder Link) klicken. Dann erscheint das Originalbild.

Anleitung:

Für den ersten Challenge der Kompetenz KN05 wechseln Sie ins fünfte Modul Module 5 - Networking and Content Delivery. Hier finden Sie die praktische Übung Lab 2 - Build your VPC and Launch a Web Server. Diese ist Schritt für Schritt geleitet.

Nach Abschluss dieser Übung sind Sie in der Lage, folgende Tasks selbständig durchzuführen:

- Eine Virtual Private Cloud (VPC) erstellen.

- Private und öffentliche Subnetze in einer VPC aufsetzen.

- Konfigurieren und Anpassen einer Security Group.

- Starten einer EC2-Instanz innerhalb dieser VPC.

Modul 5: Lab 2 - Networking and Content Delivery

Das Lab dauert ca. 30'. Die Vergangenheit hat gezeigt, dass in diesem Lab sehr schnell Flüchtigkeitsfehler passieren. Es wird deshalb empfohlen, sich an einen ruhigen Ort zurückzuziehen. Führen Sie alle Schritte konzentriert und der Reihe nach durch. Für den Leistungsnachweis müssen drei Screenshots gemacht werden. Erstellen Sie diese erst nachdem Sie alle Schritte des Labs erfolgreich durchgeführt haben (Beispiele sehen Sie weiter unten).

Ziel der Übung

🔔 Sie sind in der Lage, folgende Tasks selbständig durchzuführen:

- Eine Virtual Private Cloud (VPC) erstellen.

- Private und öffentliche Subnetze in einer VPC aufsetzen.

- Konfigurieren und Anpassen einer Security Group.

- Starten einer EC2-Instanz innerhalb dieser VPC.

Leistungsnachweis

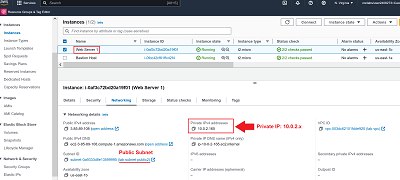

- Printscreen WebServer-Instanz Tab Networking (Private IPv4 Adresse beginnend mit 10.0.2.).

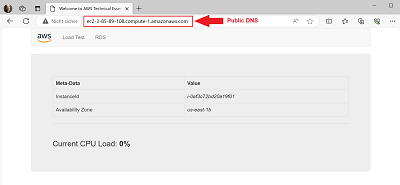

- Printscreen Webserver-Instanz URL mit Public DNS.

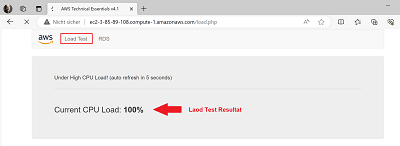

- Printscreen Load Test mit 100% CPU Load.

- Differenziert und nachvollziehbar im persönlichen Repository dokumentiert.

- Fachgespräch mit Coach.

Beachten Sie ausserdem die allgemeinen Informationen zu den Abgaben.

Beispiel-Abgabe:

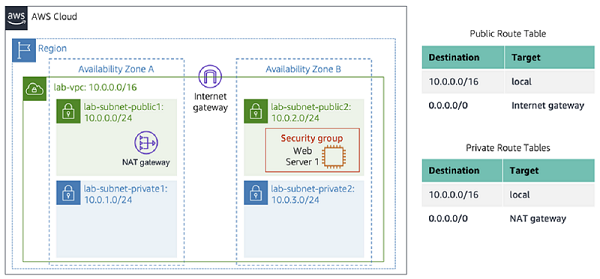

B) Eigene VPC mit je zwei Public- und Private Subnets in zwei verschiedenen Availability Zones erstellen

Ausgangslage:

🔖 In dieser Übung nutzen Sie das Learner Lab. Sie erstellen wiederum eine VPC (Virtual Private Cloud) - oder ihr persönliches Virtuelles Datacenter - mit je zwei Public- und Private Subnets in zwei verschiedenen Availability Zones. Die Konfiguration sieht fast gleich aus wie die der letzten Übung. Es gibt allerdings ein paar wesentliche Unterschiede. Diese VPC bleibt auch nach dem stoppen des Labs bestehen und kann für weitere Übungen genutzt werden.

Ausserdem gibt es bei diesem Lab noch ein paar neue Bedingungen bzgl. Namenskonvention, die Sie für den erfolgreichen Leistungsnachwei erfüllen müssen.

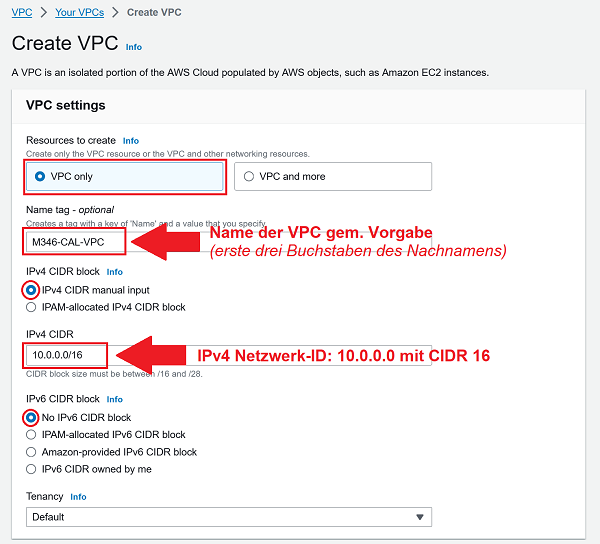

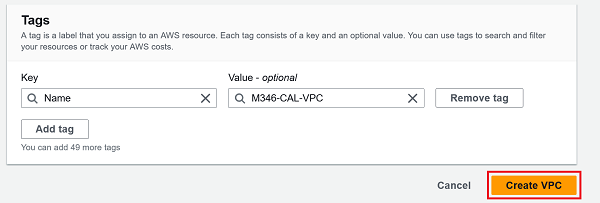

Name Ihrer VPC: M346-XXX-VPC

- Den Platzhalter XXX ersetzen Sie mit den ersten drei Buchstaben Ihres Nachnamens (Beispiel M346_CAL-VPC) - CAL steht hier für Calisto. Dasselbe gilt auch unten.

⚠️ Hinweis:

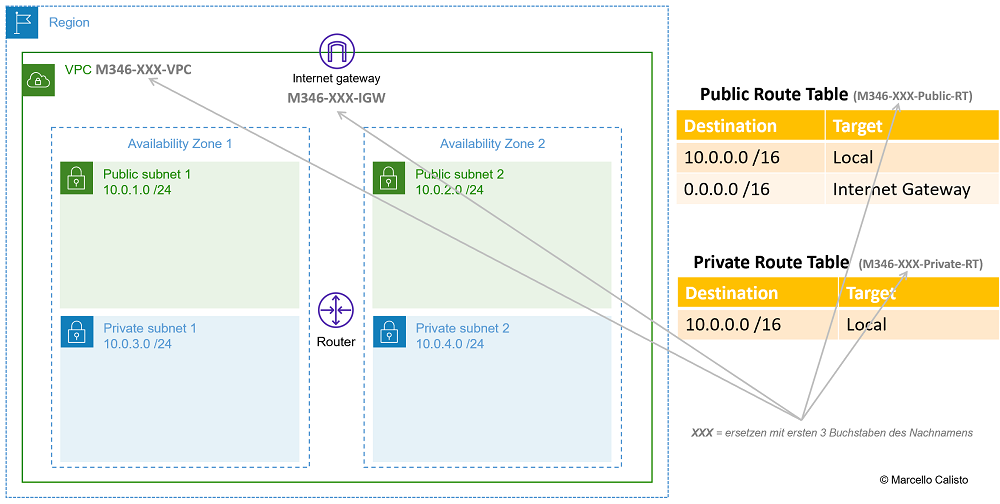

Diese VPC (eigentlich vergleichbar mit einem virtuellen Datacenter) wird so konfiguriert, dass Sie in der nächsten Übung Instanzen im Public und im Privaten Subnet erstellen können. Während die eine Instanz von aussen zugänglich ist, kann die interne nur über die interne Adresse erreicht werden. Sie nutzen dafür ihre Subnet-Kenntnisse von früheren Modulen und Labs. Wie bereits im ersten KN05-Lab, erstellen Sie in Ihrer neuen VPC also ebenfalls eine eigene Route-Table für die privaten Subnetze (interner Datenverkehr) und einen Internet-Gateway für die public Subnetze (Zugang von und nach aussen).

| AZ1 (Availability Zone 1) | AZ2 (Availability Zone 2) |

|---|---|

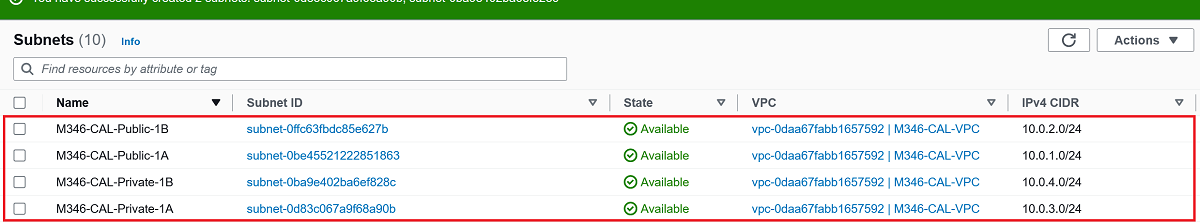

| - AZ1: us-east-1a - Name Public Subnet 1: M346-XXX-Public-1A - IPv4 CIDR Block: 10.0.1.0 /24 - Name Private Subnet 1: M346-XXX-Private-1A - IPv4 CIDR Block: 10.0.3.0 /24 |

- AZ2: us-east-1b - Name Public Subnet 2: M346-XXX-Public-1B - IPv4 CIDR Block: 10.0.2.0 /24 - Name Private Subnet 1: M346-XXX-Private-1B - IPv4 CIDR Block: 10.0.4.0 /24 |

Die genauen Angaben finden Sie in Diesem Markdown-File. Es ist sicherlich sinnvoll, wenn Sie dieses zuerst korrekt ergänzen (gem. Namenskonvention oben), um später beim Lab die VPC möglichst fehlerfrei aufzusetzen.

Netzwerkschema

Anleitung:

In diesem Kapitel wird erklärt, wie man eine VPC erstellt und darin ein Subnet anlegt. Drei weitere Subnets erstellen Sie selbständig gemäss Anforderungen.

⚠️ Empfehlung:

Bitte konsultieren Sie in diesem Lab-Challenge die unten verlinkte Konfigurationsdatei. Hier sind sämtliche Informationen vorbereitet, die Sie für ein erfolgreiches Setup benötigen. Gewisse Inhalte müssen vorher aber noch von Ihnen angepassst werden. Deshalb bitte vor dem Start:

- Konfigurationsdatei downloaden

- Fehlende Informationen ergänzen (XXX ersetzen mit ersten drei Buchstaben Ihres Nachnamens)

- Modifizierte Konfigurationsdatei abspeichern und bereithalten für das Setup in ihrem Lab.

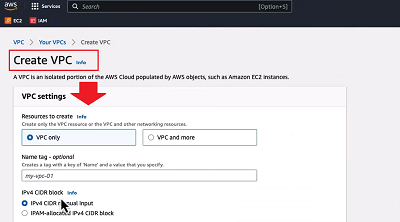

Schritt 1: VPC erstellen

Als erstes erstellen Sie eine VPC (Virtual Private Cloud) mit folgender Kenngrösse:

Netzwerk-ID: 10.0.0.0 CIDR /16

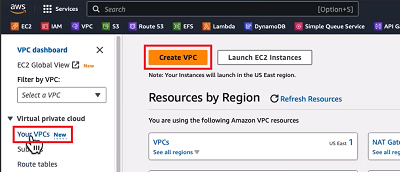

- Öffnen Sie die AWS Management Console.

- Navigieren Sie gemäss Bildreihenfolge via Suchleiste zu Create VPC.

- In der Suchleiste "VPC" eingeben: 🔎 Originalbild (oder unten auf erstes Bild klicken)

- In der Navigation Pane "Your VPC" wählen: 🔎 Originalbild (oder unten auf zweites Bild klicken)

- Template "Create VPC" öffnet sich: 🔎 Originalbild (oder unten auf drittes Bild klicken)

3. Schritt: In der Suchleiste "VPC" eingeben 4. Schritt: Navigation Pane - "Your VPC" wählen 5. Schritt: Template "Create VPC" öffnet sich

- Füllen Sie die Felder gemäss Namens- und Netzwerkkonvention (siehe Netzwerkplan oben) aus.

- Erstellen Sie die VPC mit "Create VPC"

6. Schritt: VPC-Name & Netzwerk-ID / CIDR eintragen 7. Schritt: VPC erstellen

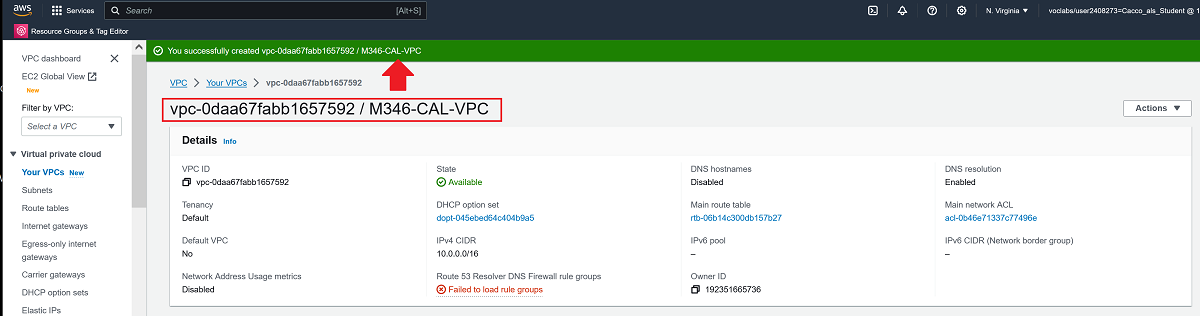

- Resultat

8. Mitteilung mit grünem Hintergrund: Created successfully

Schritt 2: Subnets in der neuen VPC erstellen

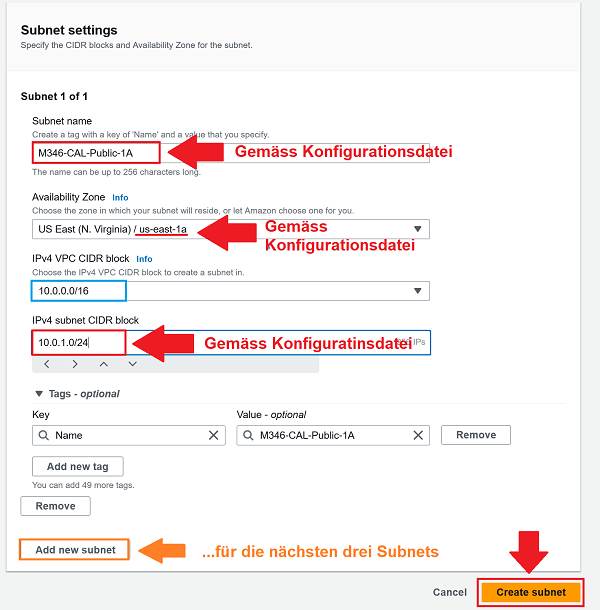

In der neuen VPC erstellen Sie nun je 2 Private- und 2 Public Subnets (insgesamt 4 Subnets). Das Erstellen des ersten Subnets wird unten beschrieben. Die restlichen Subnets erstellen Sie wiederum gemäss dieser Konfigurationsdatei

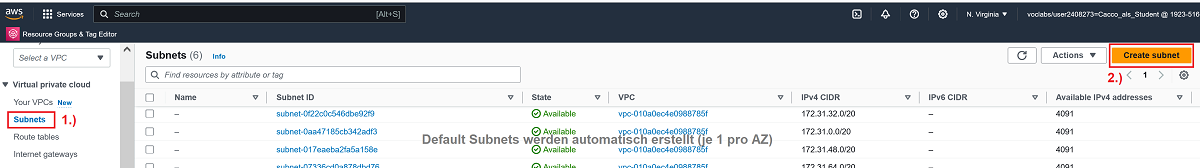

- Unter "Virtual Private Cloud" "Subnets" auswählen.

- Subnet mit "Create subnet" erstellen.

1. Schritt: "Subnets" auswählen - 2. Schritt: "Create subnet" anklicken

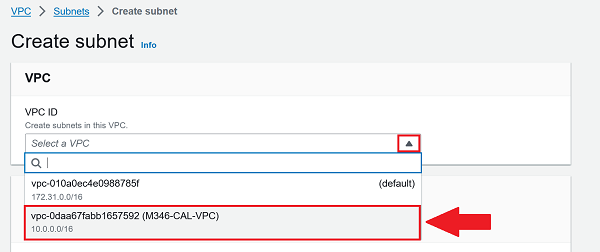

- Richtige VPC auswählen

- Subnet konfigurieren

3. Schritt: Richtige VPC auswählen 4. Schritt: 1. Subnet konfigurieren

- ...erstellen Sie nun noch die 3 anderen Subnets gemäss dieser Konfigurationsdatei.

- Resultat

6. Schritt: Ansicht der erzeugten Subnetze (nach Namen sortiert)

Schritt 3: Route Table Configuration

Nun geht es darum, die Route Tables für die Public- und die Private-Subnets zu definieren. Beim Erstellen einer VPC wird immer auch gleichzeitig eine Public Route Table erstellt. Diese ist grundsätzlich vergleichbar mit einem Router. Allerdings nur virtuell - also kein Device - und auch noch nicht fertig konfiguriert. Dieser Virtuelle Router ist physikalisch nicht sichtbar und wir können auch nicht z.B. via SSH darauf zugreifen. Wir können allerdings sogenannte Routing Rules (Routing Regeln) definieren. Das entspricht dann grundsätzlich genau demselben Prinzip wie statische- und dynamische Routen zu erstellen (später mehr dazu).

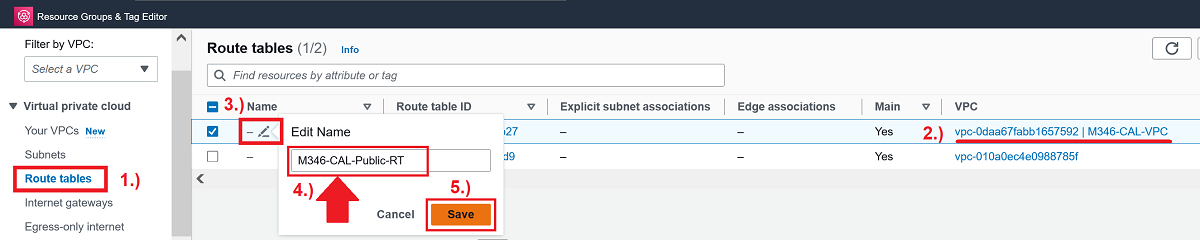

Weil wir als nächstes noch eine Private Route Table erstellen werden, geben wir der bestehenden Public Route Table mal zuerst einen Namen. Dies ist übrigens der einzige Wert, der nicht in der Konfigurationsdatei definiert wurde. Weil da aber der Name der später folgenden Private Route Table abgebildet ist, können wir den Namen relativ einfach davon ableiten. Im Falle des Autors dieses Challenges, heisst die Public Route Table M346-CAL-Public-RT und wird wie folgt eingetragen.

- Public Route Table: Namen zuweisen

1. Schritt: Public Router mit einem Namen versehen - Gemäss Konvention: M346-XXX-Public-RT

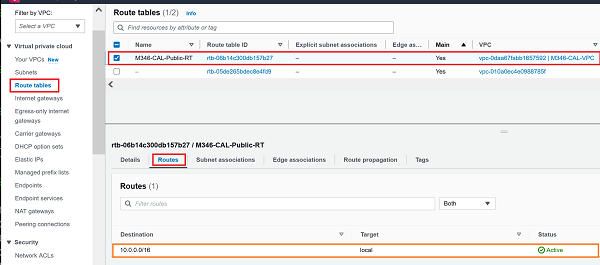

- Routes: Beim Tab Routes ist erkennbar, dass die Destination 10.0.0.0/16 Status "Active" hat. Es ist allerdings noch Kein Gateway nach aussen definiert: 🔎 Originalbild (oder unten auf das erste Bild klicken)

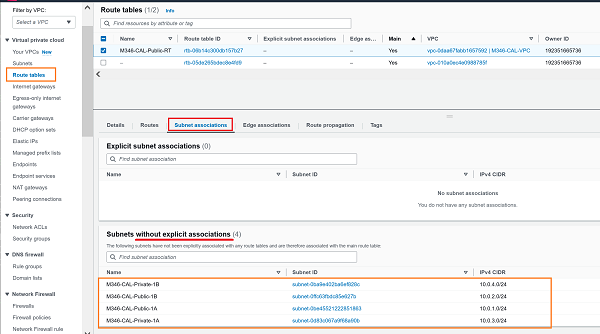

- Subnet association: Beim Tab Subnet associations ist erkennbar, dass es noch keine Subnet associations gibt. Später werden wir jeweils die Private- und Public Subnets zusammenlegen (Explicit subnet association). Erst wenn das geschehen ist, können wir die weiteren Routen legen und sicherstellen, dass diese für alle Subnets korrekt sind: 🔎 Originalbild (oder unten auf das zweite Bild klicken).

2. Schritt: Route 10.0.0.0/16 ist aktiv 3. Noch keine "Subnet associations" per Default

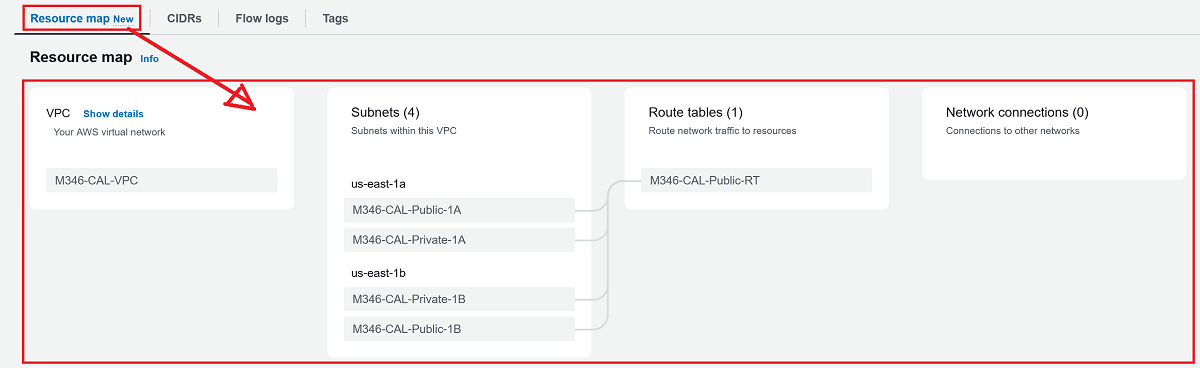

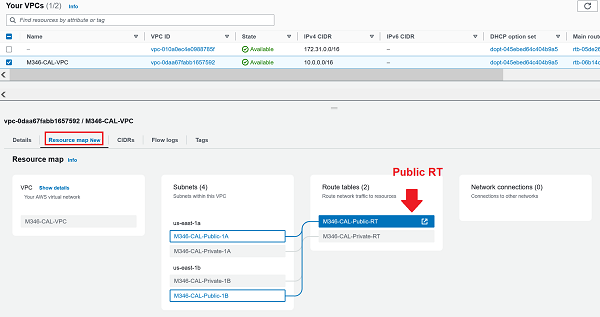

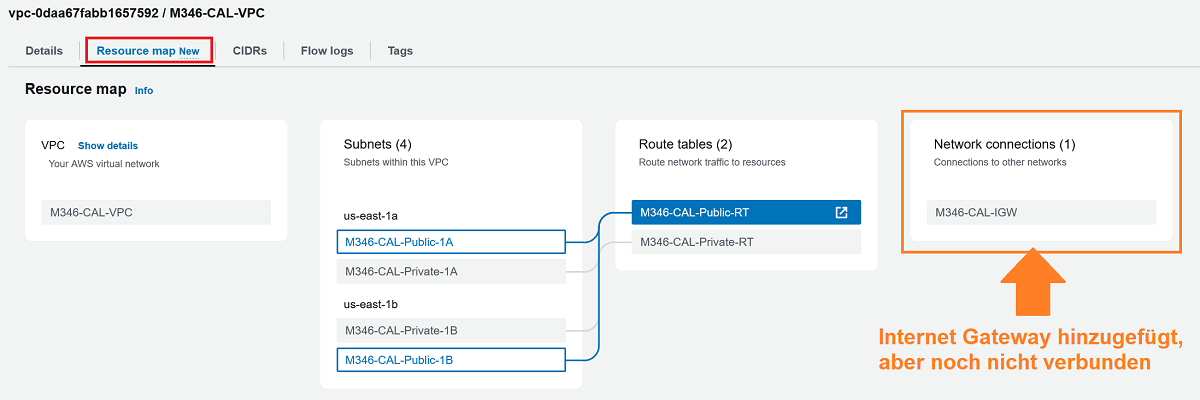

- Resource map: Unter Your VPCs zeigt ein kurzer Blick auf die Resource map sehr schön, dass sämtliche vier Subnets momentan auf die Route table

M346-CAL-Public-RTzugreifen. In den nächsten Schritten werden wir das ändern müssen. Nämlich so, dass die beiden Private Subnets eine eigene Route table erhalten und nach aussen abgeschottet werden. Im Gegensatz dazu erhalten die beiden Public Subnets einen Zugang nach aussen via Internet Gateway, der ebenfalls noch erstellt und konfiguriert werden muss. Erst dann ist unsere VPC fertig aufgesetzt.4. Schritt: Resource map anschauen - aktueller Zwischenstand

Schritt 4: Private Route Table erstellen

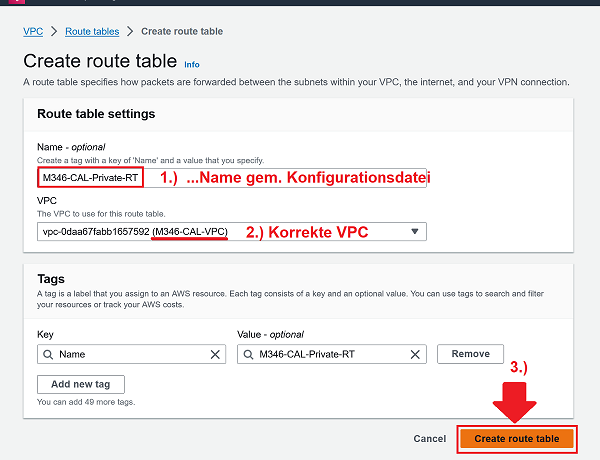

Wie bereits angekündigt, werden wir nun als erstes für die privaten Subnets eine neue Private Route Table erzeugen. In der Konfigurationsdatei finden wir unter Create private route table die folgenden Infos.

- Name der Route Table:

M346-XXX-Private-RT - Subnet associations :

Private-1AundPrivate-1B

Vorgehen:

- 1.) Links in der Navigation Pane Route tables auswählen: 🔎 Originalbild (oder unten auf erstes Bild klicken)

2.) Rechts den Button Create route table anklicken - 1.) Route Table Name

M346-XXX-Private-RTeintragen: 🔎 Originalbild (oder unten auf zweites Bild klicken)

2.) Korrekte VPC auswählen (M346-XXX-VPC)

3.) Buttom Create route table anklicken

1. Schritt: Die beiden Private Subnets aktivieren 2. Schritt: Route Table erstellen (M346-XXX-Private-RT)

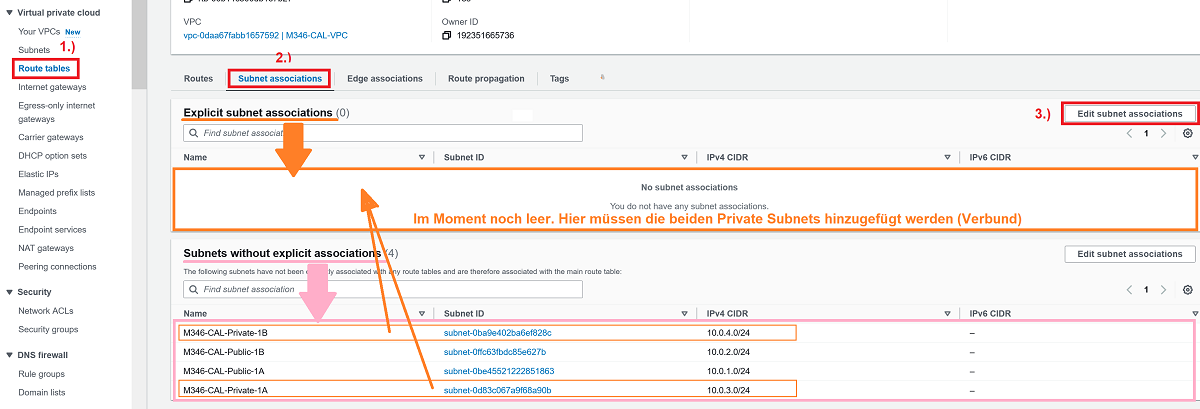

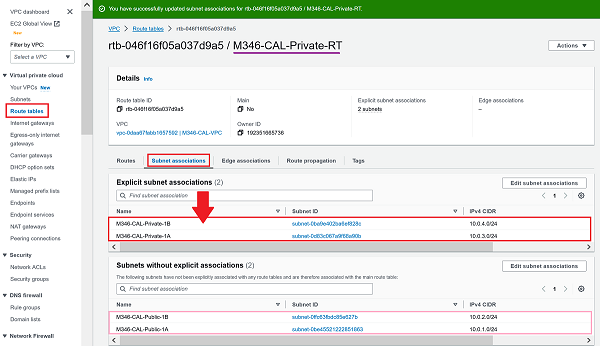

Nun müssen wir in der neu erstellten Private Route table die beiden Private Subnets in einen Verbund nehmen - oder auf Englisch: in eine Explicit subnet association. Die folgenden drei Bilder beschreiben diesen Vorgang.

- 1.) Links in der Navigation Pane Route tables auswählen

2.) Den Tab Subnet associations anklicken

3.) Rechts das Feld Edit subnet association anklicken3. Schritt: Unter Route tables (1.) im Tab Explicit subnet associations (2.) den Button Edit subnet associations (3.) anklicken

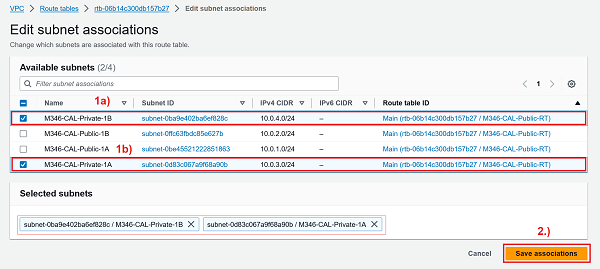

- 1.) Die beiden Private Subnets auswählen: 🔎 Originalbild (oder unten auf erstes Bild klicken)

2.) Button Save associations anklicken - Check: 🔎 Originalbild (oder unten auf zweites Bild klicken)

4. Schritt: Die beiden Private Subnets aktivieren 5. Schritt: Überprüfen, ob beide Private Subnets in eigenem Verbund sind

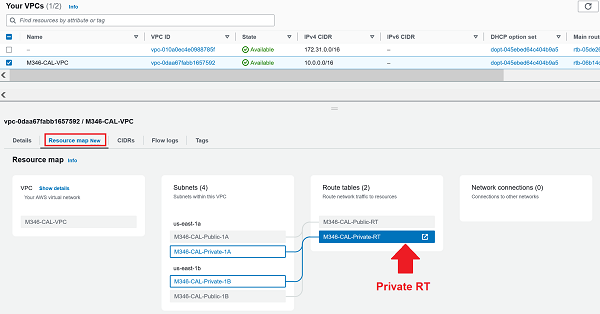

- Check: Resource Map Public RT 🔎 Originalbild (oder unten auf erstes Bild klicken)

- Check: Resource Map Private RT 🔎 Originalbild (oder unten auf zweites Bild klicken)

6. Schritt: Resource Map Public RT 7. Schritt: Resource Map Private RT

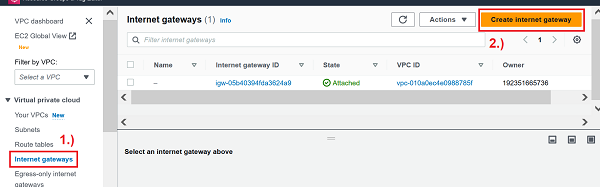

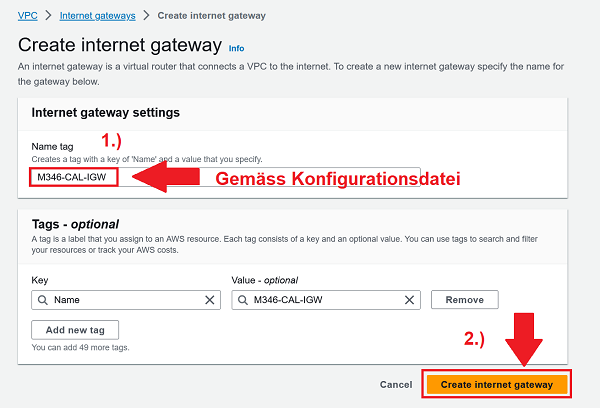

Schritt 5: Internet Gateway erstellen

Im letzten Schritt erstellen wir noch den Internet Gateway, um über die Public Route ins Internet zu gelangen. In der Konfigurationsdatei finden wir unter Create Internet Gateway die folgenden Infos.

- Name:

M346-XXX-IGW

Vorgehen:

- 1.) Links in der Navigation Pane Internet gateways auswählen: 🔎 Originalbild (oder unten auf erstes Bild klicken)

2.) Button Create internet gateway anklicken - 1.) Name des Internet Gateways eintragen: 🔎 Originalbild (oder unten auf zweites Bild klicken)

2.) Auf Buttom Create internet gateway anklicken, um diesen zu erstellen1. Schritt: Internet Gateway auswählen 2. Schritt: Name des Internet Gateways eintragen und erstellen

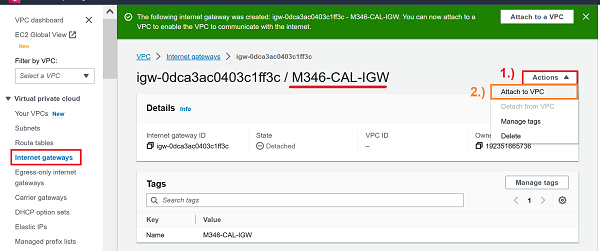

- 1.) Button Actions anklicken: 🔎 Originalbild (oder unten auf erstes Bild klicken)

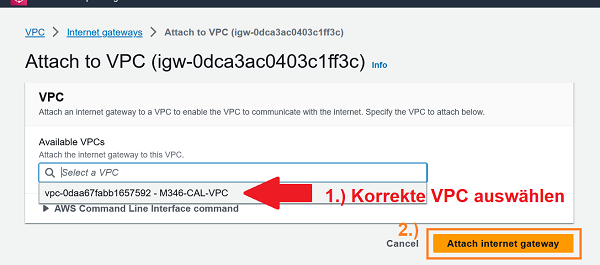

2.) Attach to VPC auswählen - 1.) Korrekte VPC unter Available VPCs auswählen: 🔎 Originalbild (oder unten auf zweites Bild klicken)

2.) Buttom Attach internet gateway auswählen3. Schritt: "Actions" anklicken 4. Schritt: "Attach to VPC" auswählen

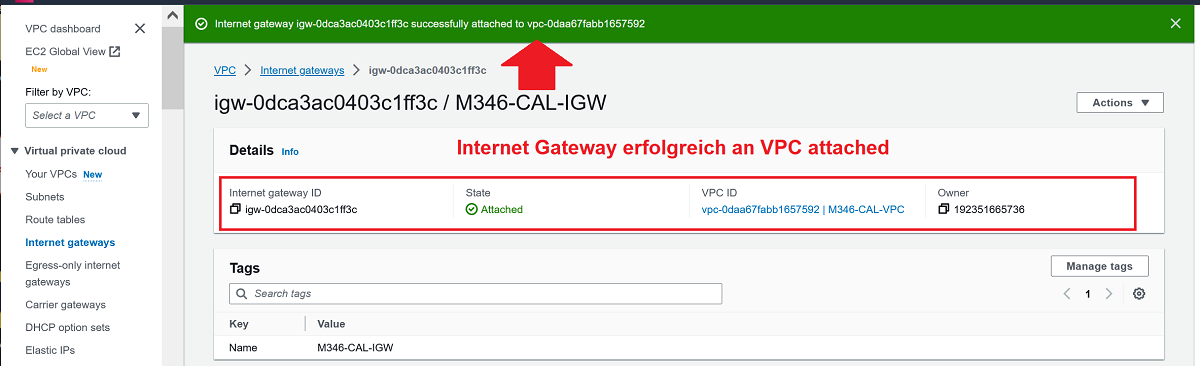

- Nun erscheint ein grüner Balken mit der Bestätigung, dass der neue Internet gateway erfolgreich an die VPC angehängt wurde.

5. Schritt: Bestätigung

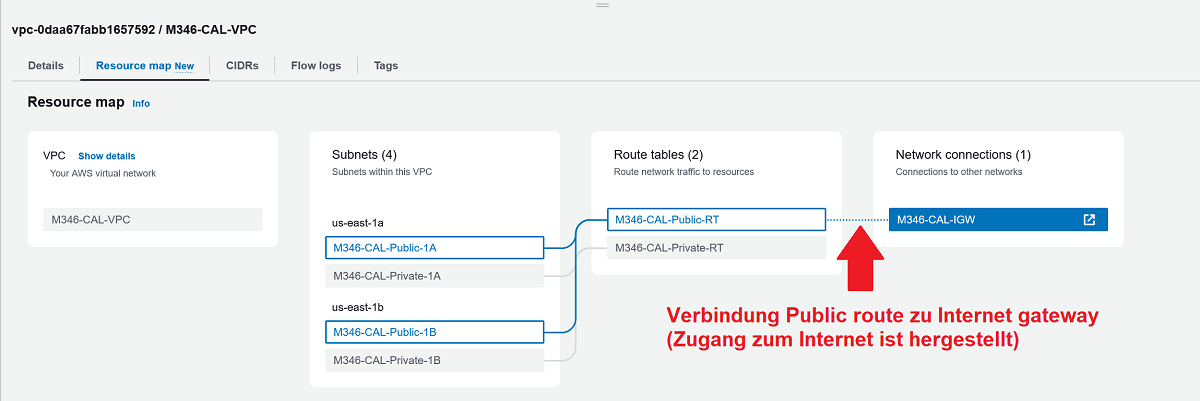

- Kontrollieren wir kurz die aktualisierte Resource map. Hier sieht man jetzt, dass der Internet gateway (IGW) neu vorhanden, aber noch nicht verbunden ist.

6. Schritt: Resource map anschauen - aktueller Zwischenstand

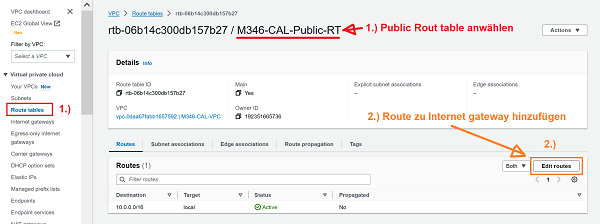

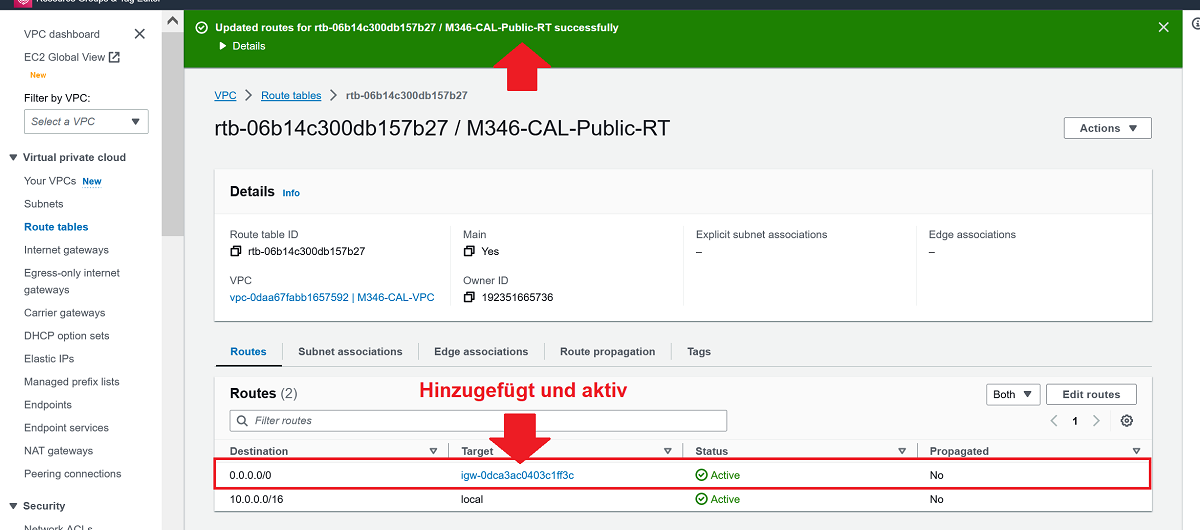

🔖 Nun muss in der Public Route table noch folgende Route zum neuen Internet gateway gelegt werden:

Alle Pakete, die nicht ins 10.0.0.0/16 Netz gehören, sollen an diesen neuen IGW weitergeroutet werden

-

1.) Unter Route tables die Public-RT auswählen (

M346-XXX-Public-RT): 🔎 Originalbild (oder unten auf erstes Bild klicken)

2.) Im Tab Routes den Buttom Edit routes anklicken -

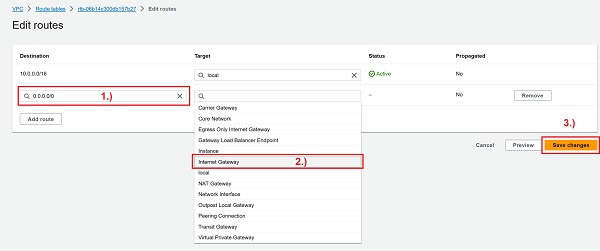

1.) Unter Edit Routes die Destination 0.0.0.0/16 auswählen: 🔎 Originalbild (oder unten auf zweite Bild klicken)

2.) Im Tab Routes den Buttom Edit routes anklicken

3.) Auf den Buttom Save changes klicken und bestätigen -

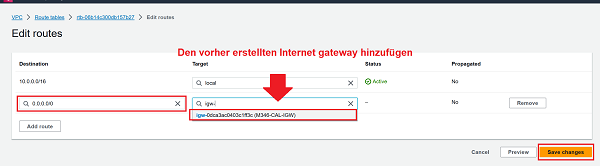

Den vorher erstellten Internet Gateway der neuen Route hinzufügen und bestätigen: 🔎 Originalbild (oder unten auf drittes Bild klicken)

7. Schritt: "Public-RT" auswählen 8. Schritt: Route zu IGW erstellen 9. Schritt: Den neuen "Internet Gateway" auswählen & bestätigen

-

Bestätigung, dass die Route table

M346-XXX-Public-RTeine neue Route zum Internet gateway (IGW) besitzt.10. Schritt: Beweis, dass die "Route table" mit der neuen Route zum IGW ergänzt wurde

-

Kontrollieren wir kurz die aktualisierte Resource map. Hier sieht man jetzt, dass der Internet gateway (IGW) neu auch mit der Public route

M346-XXX-Public-RTverbunden ist. Der Zugang zum Internet ist somit hergestellt. Alle internen Pakete, die nicht an die eigene VPC (10.0.0.0/16) gerichtet sind, werden an den IGW weitergeroutet. Umgekehrt kann der IGW auch Pakete an unsere Public Subnets in unserer VPC routen, sofern die entsprechenden Regeln in der Security Group dies zulassen. I

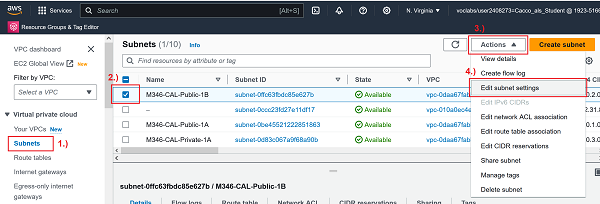

⚠️ Hinweis: Im Beispiel unten wird lediglich ein Public Subnet (M346-CAL-Public-1B) konfiguriert. Stellen Sie sicher, dass Sie auch das andere Public Subnet noch anpassen.

-

1.) Auf Subnets klicken: 🔎 Originalbild (oder unten auf erstes Bild klicken).

2.) Das erste der beiden Public Subnets mit Häkchen aktivieren.

3.) Auf Button Actions klicken und Edit subnet settings anklicken. -

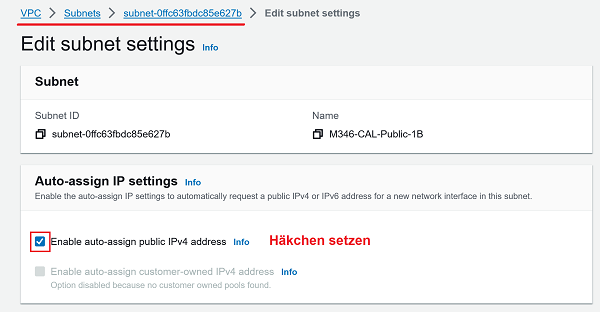

1.) Häkchen setzen bei Enable auto-assign public IPv4 address: 🔎 Originalbild (oder unten auf zweites Bild klicken).

12. Schritt: Subnets (1.), Häkchen (2.), Actions (3.) Edit subnet setting (4.) 13. Schritt: Häkchen bei "Enable auto-assign public IPv4" setzen

Ziel der Übung

🔔 Eine VPC ist sozusagen Ihr persönliches Virtuelles Datacenter. Sie wissen, wie man ein solches erstellt und können innerhalb einer VPC

- Private Subnets erstellen, diese assoziieren und eine zugehörige Private Routing Table konfigurieren.

- Public Subnets erstellen, diesen einen Internet Gateway hinzufügen und mit den richtigen Regeln nach aussen (Internet) verfügbar machen.

Leistungsnachweis

- Die Private- und Public-Subnets sind korrekt erstellt worden (gemäss Namenskonvention)

- Es besteht je eine Private- und eine Public-Route.

- Es besteht ein aktiver Internet Gateway (inkl. 0.0.0.0/0 Regel)

- Differenziert und nachvollziehbar im persönlichen Repository dokumentiert.

- Fachgespräch mit Coach.

Beachten Sie ausserdem die allgemeinen Informationen zu den Abgaben.

C) Zwei Linux Instanzen aufsetzen. 1x im Public- und 1x im Private Subnet in der vorher erstellten VPC (Advanced)

Ausgangslage:

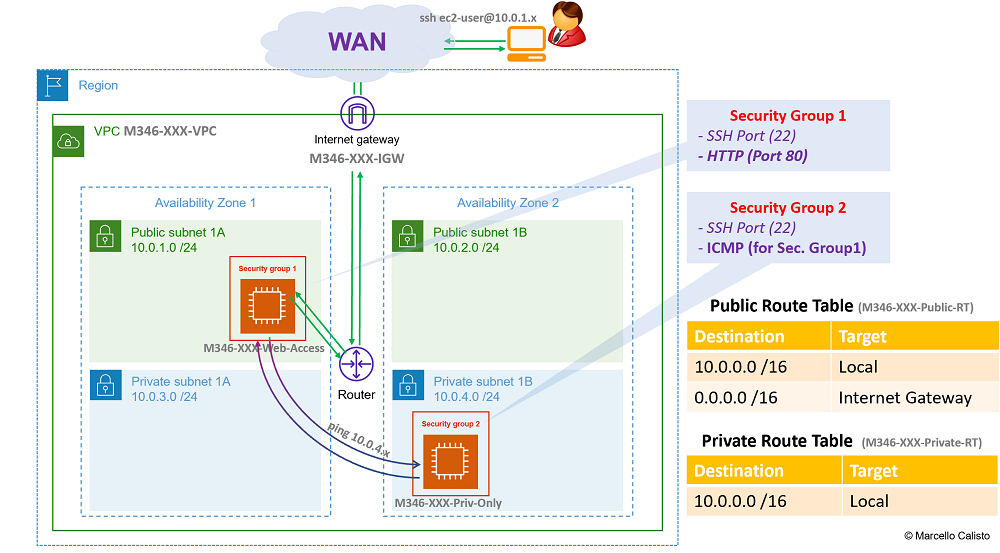

🔖 In diesem Challenge werden Sie nun erstmals Instanzen in Ihrer neu erstellten VPC aufsetzen. Dabei werden Sie von aussen auf eine Instanz im Public-Subnet zugreifen (per HTTP und SSH). Dann müssen Sie beweisen, dass Sie von da aus die Instanz im Private-Subnet pingen können. Der Ping wird nur akzeptiert, wenn sich diese Instanz in der Security Group 1 (M346-XXX-Web-Access) befindet. Hier müssen Sie sich also einerseits überlegen, welchen Port (Protokoll) Sie bei welcher Security-Group öffnen/hinzufügen und andererseits, wie sie diesen Zugriff auf eine spezifische Security Group beschränken. Erst wenn alle Bedingungen erfüllt sind, haben Sie diesen Challenge gemeistert.

Netzwerkschema

Anleitung:

Die beiden Instanzen werden sich in unterschiedlichen Subnets befinden. Aus Sicherheitsgründen empfiehlt es sich, die Instanzen in den privaten Subnets restriktiver zu behandeln als diejenigen, die sich in einem Public Subnet befinden. Aus diesem Grund erstellen Sie zuerst zwei unterschiedliche Security Groups. Anschliessend erstellen Sie in jedem der beiden Subnets eine EC2-Instanz (Details weiter unten).

Der Challenge ist abgeschlossen, wenn folgende Bedingungen erfüllt sind:

- Die Namenskonvention wurde bei sämtlichen Objekten eingehalten (Security Groups, EC2-Instanzen)

- Die ersten drei Oktetts der interne IP-Adresse der Instanz im Public Subnet beginnen mit

10.0.1... /24 - Die ersten drei Oktetts der interne IP-Adresse der Instanz im Private Subnet beginnen mit

10.0.4... /24 - Der Webserver auf der EC2-Instanz im Public Subnet ist erreichbar via HTTP (Webbrowser)

- Sie können per SSH auf die EC2-Instanz im Public Subnet zugreifen.

- Sie können von der EC2-Instanz im Public Subnet die EC2-Instanz im Private Subnet pingen.

Schritt 1: Zwei Security Groups erstellen

Als erstes müssen für diese beiden Instanzen je eine Security Group erstellt werden:

- Für die erste Instanz im Public Subnet wird die Security Group

M346-XXX-Web-Accesserstellt: Gemäss custom-vpc.md (siehe unter Challenge C) - Für die zweite Instanz im Private Subnet wird die Security Group

M346-XXX-Priv-Onlyerstellt: Gemäss custom-vpc.md (siehe unter Challenge C)

Schritt 2: Zwei Instanzen in unterschiedlichen Subnets erstellen

- Instanz (Public):

- Name: KN05_XXX_Webserver (XXX = die ersten drei Buchstaben Ihres Nachnamens)

- Amazon Linux (AWS) - Default

- AMI:

Amazon Linux 2023 AMI - Instance type:

t2.micro - Key-pair name:

früher erstellten Key auswählen - VPC

M346-XXX-VPC - Subnet

M346-XXX-Public-1A - Auto-assign public IP

Enable - Firewall (security groups)

Select existing security group - Security-Group

M346-XXX-Web-Accessauswählen - User-data eingebem gemäss Code

Schritt 2: Zwei Instanzen in unterschiedlichen Subnets erstellen

- Instanz (Private):

- Name: KN05_XXX_Private (Gewöhnliches Linux ohne Datenbank)

- Amazon Linux (AWS) - Default

- AMI:

Amazon Linux 2023 AMI - Instance type:

t2.micro - Key-pair name:

früher erstellten Key auswählen - VPC

M346-XXX-VPC - Subnet

M346-XXX-Private-1B - Auto-assign public IP

Disable(Default, da im Private Subnet) - Firewall (security groups)

Select existing security group - Security-Group

M346-XXX-Priv-Onlyauswählen - Keine User-data bei dieser Instanz

| EC2 Instanz (Public): | EC2 Instanz (Private): |

|---|---|

| - Name: KN05_XXX_Webserver (XXX = Gemäss Namenskonvention) - Amazon Linux (AWS) - Default - AMI: Amazon Linux 2023 AMI - Instance type: t2.micro - Key-pair name: früher erstellten Key auswählen - VPC M346-XXX-VPC - Subnet M346-XXX-Public-1A - Auto-assign public IP Enable - Firewall (security groups) Select existing security group - Security-Group M346-XXX-Web-Access auswählen - User-data eingebem gemäss Code |

- Name: KN05_XXX_Private (Linux ohne Datenbank) - Amazon Linux (AWS) - Default - AMI: Amazon Linux 2023 AMI - Instance type: t2.micro - Key-pair name: früher erstellten Key auswählen - VPC M346-XXX-VPC - Subnet M346-XXX-Private-1B - Auto-assign public IP Disable (Default, da im Private Subnet) - Firewall (security groups) Select existing security group - Security-Group M346-XXX-Priv-Only auswählen - Keine User-data bei dieser Instanz |